Ghid de securitate online pentru sărbătorile de iarnă

În timpul sărbătorilor de iarnă petrecem mai mult timp online, iar infractorii cibernetici profită din plin, lansând atacuri precum phishing, fraude online și altele. Fii vigilent și descoperă mai jos cum să navighezi online în siguranță în această perioadă!

Pericole comune în mediul online de sărbători

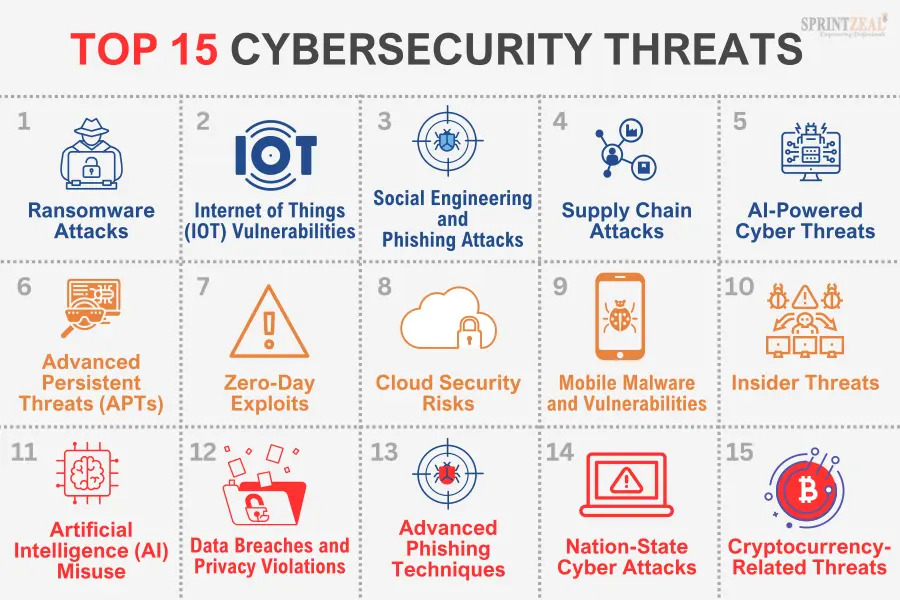

În prezent, atât utilizatorii obișnuiți, cât și companiile sunt ținte frecvente pentru atacurile cibernetice. Infractorii profită de creșterea activității cibernetice – cumpărături, căutări de oferte și rezervări – pentru a lansa atacuri online în cele mai diverse moduri. Scopul principal este furtul de date personale, financiare sau infectarea dispozitivelor cu malware. Firmele sunt vizate mai ales prin campanii frauduloase care pot duce la pierderi financiare și breșe de securitate.

Iată câteva dintre principalele amenințări de care trebuie să te ferești în această perioadă și ce poți face pentru a le evita:

- Site-uri false și oferte înșelătoare: Atacatorii creează pagini web care arată aproape identic cu site-urile unor magazine cunoscute. Acestea promovează reduceri spectaculoase pentru a atrage utilizatorii să introducă datele cardului sau informații personale. Dacă un preț pare mult prea mic, verifică de două ori autenticitatea site-ului înainte de a cumpăra.

- Concursuri și promoții false pe rețelele sociale: În perioada sărbătorilor, rețelele sociale sunt inundate de postări care promit cadouri gratuite, vouchere sau câștiguri rapide. În realitate, aceste postări sunt create pentru a colecta datele utilizatorilor. Nu accesa linkuri și nu introduce date personale pe site-uri necunoscute.

- E-mailuri și mesaje de tip phishing: Atacatorii trimit e-mailuri care par să provină de la companii sau servicii cunoscute. Acestea solicită „verificarea contului” sau „actualizarea datelor” printr-un link care te redirecționează către pagini false. Evită să dai click pe linkuri din astfel de mesaje și verifică autenticitatea expeditorului.

- Spoofing: Atacatorii se folosesc de tehnici de spoofing pentru a falsifica adrese de e-mail, numere de telefon sau site-uri web, astfel încât acestea să pară autentice. Scopul este să te convingă să oferi date sensibile, să efectuezi plăți sau să descarci fișiere periculoase. Verifică întotdeauna sursa mesajului și nu oferi informații personale fără a te asigura că interacționezi cu un contact real.

- SEO poisoning: Infractorii optimizează site-uri malițioase pentru a apărea în topul rezultatelor căutărilor populare, precum „cadouri ieftine” sau „vacanțe last-minute”. Accesarea acestor site-uri poate duce la infectarea dispozitivului cu malware sau furtul datelor personale. Pentru a te proteja, accesează doar site-uri de încredere și folosește soluții de securitate care te avertizează în timp real.

Indiferent că faci cumpărături online sau gestionezi o afacere, adoptarea unor măsuri de precauție te poate proteja de aceste amenințări.

Atacurile cibernetice devin tot mai frecvente și sofisticate, motiv pentru care un click precaut îți poate asigura sărbători liniștite și mai sigure.