Cum păstrăm controlul asupra propriilor dispozitive ca să evităm minarea abuzivă de criptomonede

Cum identifici că ești victima minării abuzive de criptomonede? Cum păstrăm controlul asupra propriilor dispozitive?

- Victimele pot depista că dispozitivele lor sunt folosite abuziv de către terți pentru a mina criptomonede atunci când constată că acestea nu mai funcționează corespunzător.

- Specialiștii în securitate informatică de la Bitdefender recomandă folosirea unor parole unice și complexe care să nu poată fi sparte prin încercări repetate,

- Dar și închiderea protocoalelor de comunicare pe care nu le folosesc în mod uzual.

- Administratorii sistemelor care constată funcționarea greoaie a sistemelor trebuie să înlăture toate fișierele instalate de către atacatori pe dispozitivul infectat și să se asigure că iau toate măsurile pentru combaterea infectării.

- Soluțiile de securitate Bitdefender depistează și opresc toate componentele acestui atac informatic.

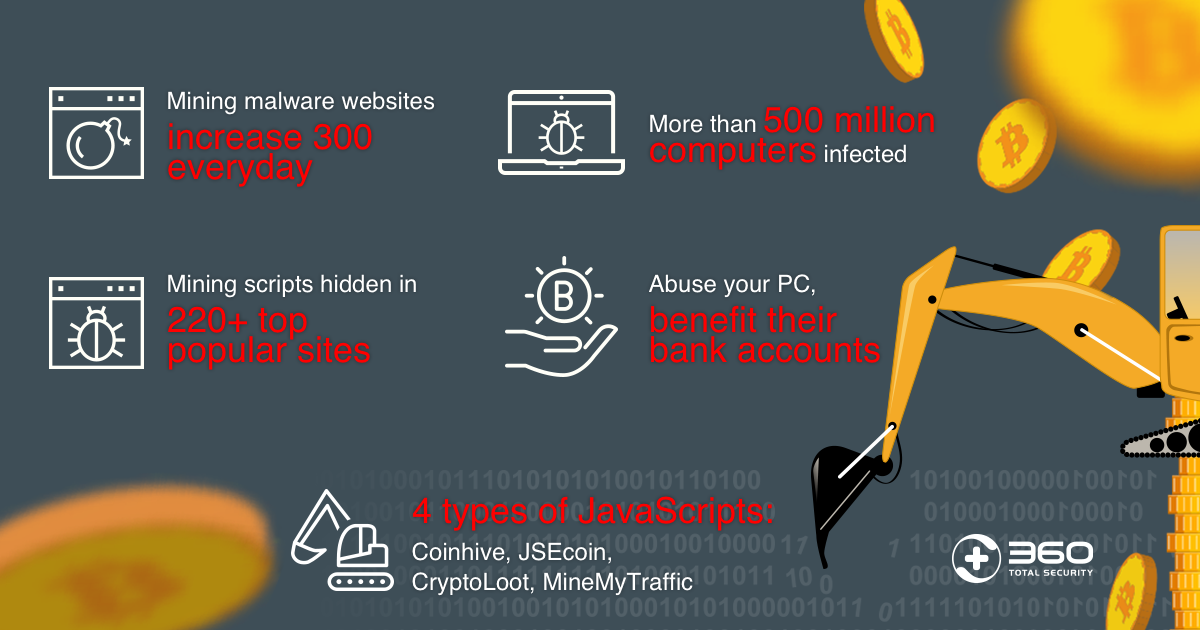

Cercetătorii Bitdefender au descoperit un grup de atacatori informatici români care infectează de la distanță calculatoare și servere de pe tot globul de unde minează apoi ilegal criptomonede.

Procesul de minare a criptomonedelor este unul de durată și necesită sisteme informatice scumpe cu putere de procesare mare, motiv pentru care atacatorii informatici evită să folosească propriile dispozitive și încearcă să preia controlul unor asemenea sisteme de la distanță și să le folosească ca și când ar fi ale lor. După ce pun mâna pe sistemele victimelor, care rulează în acest caz sistemul de operare Linux, hackerii instalează ilegal o aplicație și minează pe termen nedefinit criptomoneda Monero. Astfel, dispozitivul infectat nu va mai funcționa în parametrii optimi, se va deteriora accelerat, serviciile găzduite pe serverele infectate vor funcționa mai prost, iar consumul de energie electrică plătit de victimă va crește.

Parolele slabe, poarta de intrare către fabrica de bani!

Cercetătorii în securitate informatică de la Bitdefender au depistat și uneltele pe care răufăcătorii le folosesc în mod fraudulos. Astfel, atacatorii au dezvoltat un program care urmărește să ghicească parolele slabe folosite la protocolul prin care se face conectarea de la distanță la un server, iar odată intrați în sistem instalează o aplicație modificată ce folosește puterea de procesare pentru minarea de criptomonede.

Programul cu care atacatorii scanează internetul pentru a găsi dispozitive vulnerabile conține cuvinte sau propoziții într-un amestec de engleză și română, numele programului cu care sparg parolele fiind tocmai diicot brute. În cadrul investigației, cercetătorii Bitdefender au descoperit că inclusiv în comentariile din aplicații, hackerii folosesc nume românești.

Cercetarea mai arată că atacatorii au pregătit și noi aplicații pe care le-ar putea folosi în viitor pentru a infecta și mai multe ținte.

Dacă dorești să afli informații suplimentare despre Securitatea IT sau despre protecția echipamentelor și a infrastructurii împotriva atacurilor cibernetice, completează formularul de solicitare, iar echipa noastră te va contacta pentru detaliile dorite:

![]()

Sursa foto: www.360totalsecurity.com

- Cum să instalezi și să configurezi NoMachine pe Windows PC pentru conectarea remote la un Server VPS - 14 noiembrie 2024

- One-IT furnizează echipamente, soluții și softuri pentru SmartLab-uri complete | PNRR/PNRAS Digitalizare scoli - 18 septembrie 2024

- Apple iPhone 16: Smartphone-ul conceput pentru AI, cu funcții noi – Apple Intelligence și Controlul Camerei - 9 septembrie 2024